ميزات برنامج التجسس التي يجب أن تبحث عنها في أداة تجسس الهاتف

فهم كيف "برنامج تجسس"إن إيجاد حلول فعالة وتطبيقاتها المناسبة أمر ضروري لأي شخص يسعى إلى الحصول على قدرات مراقبة رقمية فعالة.

يستكشف هذا الدليل الشامل وظائف برامج المراقبة الحديثة، والميزات التي يجب مراعاتها عند اختيار الحل، وكيفية تنفيذ المراقبة بشكل مسؤول وقانوني.

ما هو برنامج التجسس؟

أ تطبيق تجسس هو برنامج مراقبة متخصص مصمم لمراقبة وتسجيل الأنشطة الرقمية عبر مختلف الأجهزة والتطبيقات.

يمكن لهذه البرامج تتبع الاتصالات وبيانات الموقع واستخدام التطبيقات والسلوكيات الرقمية الأخرى أثناء العمل بشكل سري في الخلفية.

حديث تطبيق تجسس على الهاتفتتراوح الحلول من أدوات التتبع الأساسية إلى أنظمة المراقبة المتطورة التي توفر إشرافًا شاملًا على الأنشطة الرقمية. عادةً ما تجمع هذه الحلول المعلومات وتنقلها إلى لوحة تحكم آمنة حيث يمكن للشخص المُصرّح له بالمراقبة مراجعة البيانات.

مع إمكانيات تتراوح من تتبع الموقع البسيط إلى التتبع المتقدم اتصال بالتجسس من حيث الوظيفة، توفر برامج التجسس مستويات متفاوتة من المراقبة اعتمادًا على متطلبات الرقابة المحددة.

استخدامات مشروعة لتطبيقات التجسس على الهواتف المحمولة

قبل استكشاف حلول محددة، من المهم فهم السيناريوهات التي تطبيق تجسس قد يتم تطبيق القدرات بشكل مناسب وقانوني:

حماية الطفل- يقوم الآباء بمراقبة الأنشطة الرقمية لأبنائهم لضمان سلامتهم على الإنترنت

إدارة أجهزة الشركة- المنظمات التي تعمل على تأمين الأجهزة المملوكة للشركة وحماية المعلومات الحساسة

المراقبة الذاتية- الأفراد الذين يتتبعون أجهزتهم الخاصة لأغراض أمنية أو استرداد الأموال

الإشراف على رعاية المسنين- ضمان عدم استغلال أفراد الأسرة المسنين المعرضين للخطر

عندما يتم التنفيذ بشكل مسؤول وضمن الحدود القانونية، تطبيق تجسس الهاتف يمكن أن توفر الحلول حماية وأمانًا قيمين لأولئك الذين لديهم مسؤوليات إشرافية مشروعة.

3 الميزات المهمة التي يجب البحث عنها في تطبيق التجسس

عند اختيار حل مراقبة، تُحدد بعض الميزات الرئيسية فعاليته وموثوقيته. إليك القدرات الأساسية التي يجب مراعاتها عند التقييم:"تطبيق تجسس"خيارات:

1. مراقبة الاتصالات

الميزة الأساسية لأي "فعال"تطبيق تجسس واتسابهو نظام شامل لمراقبة الرسائل والمكالمات عبر منصات متعددة.

ينبغي أن توفر برامج المراقبة المتقدمة رؤيةً شاملةً لمختلف قنوات الاتصال، بما في ذلك الرسائل النصية، وتطبيقات المراسلة الشائعة، والبريد الإلكتروني، والمكالمات الصوتية.

القدرات الأساسية:

- مراقبة الرسائل النصية والرسائل القصيرة

- مراقبة تطبيقات المراسلة الشائعة (WhatsAppوMessenger وما إلى ذلك)

- تسجيل المكالمات مع المدة وتفاصيل الاتصال

2. تتبع الموقع

يمثل مراقبة الموقع وظيفة أساسية للجودةتطبيق تجسس على الهاتفالحلول، التي توفر معلومات حيوية حول أماكن التواجد الفعلي وأنماط الحركة.

يجب أن يوفر برنامج المراقبة الفعّال تتبعًا فوريًا عبر نظام تحديد المواقع العالمي (GPS) مع بيانات الموقع التاريخية، مما يسمح لك برؤية موقعك الحالي وتحركاتك السابقة.

القدرات الأساسية:

- مراقبة موقع GPSفي الوقت الفعلي

- بيانات الموقع التاريخية مع الطوابع الزمنية

- تحديد المواقع الجغرافية مع حدود قابلة للتخصيص

3. مراقبة التطبيق

إن فهم التطبيقات المستخدمة يوفر نظرة ثاقبة حاسمة حول أنماط السلوك الرقمي والمخاوف الأمنية المحتملة عند استخدام"تطبيق تجسس".

جودة "تطبيق تجسس على الهاتف المحمولتقدم الحلول إحصاءات مفصلة لاستخدام التطبيقات، بما في ذلك تتبع التثبيت، ومدة الاستخدام، وأنماط النشاط.

القدرات الأساسية:

- جرد التطبيقات المثبتة

- تتبع مدة الاستخدام

- تنبيهات التثبيت الجديدة

6حلول برامج التجسس الرائدة

لا تُقدّم جميع برامج المراقبة نفس مستوى الأداء أو الموثوقية أو الامتثال القانوني. إليك خمسة من أفضل برامج التجسس، ولكلٍّ منها نقاط قوة وقدرات فريدة.

1.SafeMyKid: برنامج التجسس الأكثر فعالية

عند تقييم حلول المراقبة الحديثة، يبرز SafeMyKid باستمرار باعتباره الأفضل"برنامج تجسس"متاح اليوم لأولئك الذين لديهم احتياجات مراقبة مشروعة.

يوفر SafeMyKid إمكانيات مراقبة استثنائية من خلال تقنية متطورة تعمل بسلاسة عبر أجهزة Android وiOS، مما يوفر مراقبة موثوقة دون المساس بأداء الجهاز أو أمانه.

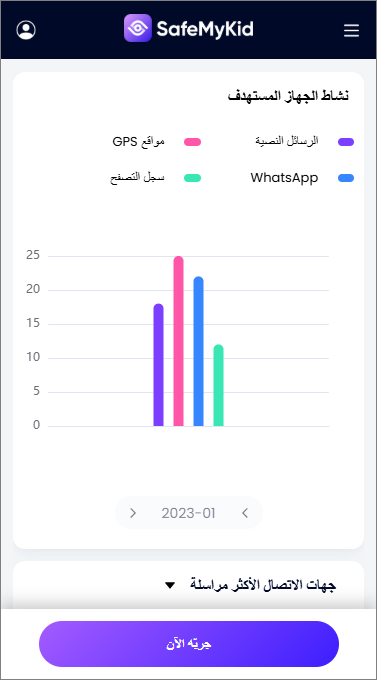

يوفر هذا الحل الشامل رؤية كاملة للأنشطة الرقمية، بما في ذلك الرسائل ووسائل التواصل الاجتماعي وبيانات الموقع واستخدام التطبيقات، من خلال لوحة معلومات آمنة تظل غير قابلة للاكتشاف تمامًا من قبل مستخدم الجهاز الذي تتم مراقبته.

الميزات الرئيسية لبرنامج التجسس على الهواتف SafeMyKid

يوفر SafeMyKid العديد من القدرات الأساسية التي تجعله حل المراقبة المثالي للآباء وأصحاب العمل وغيرهم ممن لديهم متطلبات إشرافية مشروعة:

جربّه الآن عرض الفيديو التوضيحي

برنامج تجسس الاتصالات الكامل— تجسس على جميع الرسائل عبر الرسائل النصية القصيرة، وواتساب، وفيسبوك ماسنجر، وغيرها من المنصات مع محتوى المحادثة الكامل، وطوابع الوقت، وتفاصيل الاتصال.

تجسس الموقع المتقدم— التجسس على الموقع المباشر بالإضافة إلى الحركة التاريخية وإنشاء سياج جغرافي وسجلات عناوين مفصلة لكل مكان تمت زيارته.

التجسّس على ملفات الوسائط — التجسّس على الصور ومقاطع الفيديو المخزنة أو المشتركة على الجهاز، بما في ذلك الوسائط المحذوفة التي تم استعادتها.

تجسس على المكالمات— التجسس على المكالمات الواردة والصادرة باستخدام معلومات الاتصال، وطوابع زمنية المدة، وتحليل التردد.

تجسس على نشاط الويب— التجسس على سجل التصفح، وعمليات البحث، والنشاط عبر الإنترنت عبر المتصفحات (بما في ذلك الأوضاع الخاصة حيثما كان ذلك ممكنًا من الناحية الفنية).

عملية تجسس خفية- يعمل كعامل تجسس خفي على الجهاز بدون أي أيقونات مرئية أو تنبيهات أو تأثير على الأداء.

تجسس على لوحة القيادة عن بعد— يمكن الوصول إلى بيانات التجسس عبر لوحة معلومات عن بعد سهلة الاستخدام يمكنك عرضها من أي مكان يتوفر فيه اتصال بالإنترنت.

كيفية إعداد برنامج التجسس على الهاتف SafeMyKid

تطبيق حل المراقبة SafeMyKid سهل وبسيط، وهو مصمم للمستخدمين الذين لا يملكون خبرة تقنية. اتبع الخطوات البسيطة التالية:

جربّه الآن عرض الفيديو التوضيحي

الخطوة 1: إنشاء حساب SafeMyKid الخاص بك

قم بزيارة الموقع الرسمي وقم بالتسجيل لإنشاء لوحة معلومات المراقبة الآمنة الخاصة بك.

الخطوة 2: إعداد برنامج التجسس على الهاتف

بالنسبة لجهاز iPhone: استخدم ببساطة بيانات اعتماد iCloud للجهاز المستهدف - التثبيت الفعلي ليس ضروريًا.

بالنسبة لنظام Android: قم بتثبيت تطبيق SafeMyKid أثناء لحظة وجيزة من الوصول إلى الجهاز وقم بتنشيط وضع التخفي للعمل بشكل غير مرئي.

الخطوة 3: ابدأ بالتجسس الشامل على الهاتف

بمجرد التكوين، يمكنك الوصول إلى لوحة التحكم الخاصة بك للتجسس على جميع الأنشطة الرقمية، بما في ذلك الرسائل والموقع والمكالمات واستخدام التطبيقات دون اكتشافها.

عند الإعداد بشكل صحيح، يوفر SafeMyKid رؤية مستمرة لجميع الأنشطة على الجهاز المستهدف، مما يوفر إمكانيات مراقبة متقدمة دون تنبيه المستخدم أو التأثير على أداء الجهاز.

2. mSpy

توفر mSpy إمكانيات مراقبة شاملة عبر منصات وتطبيقات متعددة، مما يجعلها مناسبة للآباء والمؤسسات التي لديها احتياجات إشرافية مشروعة.

"هذا راسخ"برنامج تجسس الواتس ابيوفر تتبعًا تفصيليًا للرسائل والموقع واستخدام التطبيقات وملفات الوسائط مع الحفاظ على التشغيل السري الموثوق به.

القيود:

- نقطة سعر أعلى من بعض البدائل

- قد يتطلب الأمر كسر الحماية للحصول على ميزات iOSالمتقدمة

- يتطلب الإعداد الأولي الراحة الفنية

3. FlexiSPY

يقدم FlexiSPY بعضًا من أكثر "التجسس على المكالمات"تتوفر ميزات (تجسس المكالمات)، بما في ذلك تسجيل المكالمات، والاستماع إلى الصوت المحيط، والوصول إلى الكاميرا للمراقبة الشاملة.

يوفر هذا الحل الاحترافي قدرات إشراف غير مسبوقة، على الرغم من أنه يتطلب المزيد من المعرفة الفنية لتنفيذه بشكل صحيح.

القيود:

- تكلفة أعلى بكثير من حلول المراقبة القياسية

- التثبيت المعقد يتطلب في كثير من الأحيان تعديل الجهاز

- قد يثير اعتبارات قانونية أكثر أهمية بسبب عمق الوصول

4. Spyic

توفر Spyic مراقبة يمكن الوصول إليها مع الحد الأدنى من المتطلبات الفنية، مما يجعلها مناسبة لأولئك الذين يحتاجون إلى "تطبيق تجسس واتساب"الوظيفة بدون إجراءات إعداد معقدة.

يحقق هذا الحل سهل الاستخدام التوازن بين قدرات المراقبة الفعالة والتنفيذ المباشر، وخاصةً لأجهزة iOS من خلال مزامنة iCloud.

القيود:

- ميزات متقدمة أقل من البدائل المتميزة

- تأخيرات المزامنة العرضية

- دعم فني محدود مقارنة بقادة الصناعة

5.XNSPY

يوفر XNSPY مراقبة قوية مع التركيز على التحليلات والتعرف على الأنماط، مما يجعله مناسبًا بشكل خاص لتحديد الاتجاهات السلوكية المثيرة للقلق.

لا يوفر هذا الحل الذي يركز على التحليل البيانات الخام فحسب، بل يوفر أيضًا رؤى وتنبيهات استنادًا إلى الأنماط المكتشفة، مما يوفر إمكانيات مراقبة استباقية.

القيود:

- منحنى التعلم أكثر حدة من الحلول البسيطة

- تتطلب بعض الميزات ترقيات الاشتراك

- يمكن أن يكون التكوين الأولي معقدًا

6. Qustodio

يجمع Qustodio بين إمكانيات المراقبة وميزات الإدارة النشطة، مما يخلق حلاً متوازنًا مناسبًا بشكل خاص للرقابة الأبوية.

يركز هذا البرنامج الموجه للأسرة ليس فقط على المراقبة ولكن أيضًا على العادات الرقمية الصحية من خلال إدارة الوقت وتصفية المحتوى.

القيود:

- أقل شمولاً من أدوات المراقبة المخصصة

- أكثر وضوحًا للمستخدمين من تطبيقات التخفي الحقيقية

- ميزات التتبع المتقدمة المحدودة

كيف أعرف أن هناك تطبيق تجسس على الجهاز؟

إذا كنت تشك في "تطبيق بيغاسوس للتجسسأو أي برنامج مراقبة آخر على جهازك، يمكن أن تساعدك خطوات التحقق التالية في تأكيد مخاوفك:

التحقق من العمليات والخدمات الجارية

راجع العمليات النشطة على جهازك من خلال الإعدادات أو التطبيقات المتخصصة. ابحث عن خدمات غير مألوفة، خاصةً تلك التي تحمل أسماءً عامة أو مُعرّفاتٍ شبيهة بالنظام، والتي قد تُخفي وظيفة "تطبيق تجسس واتساب".

فحص التطبيقات المثبتة

راجع جميع التطبيقات المثبتة، بما فيها تلك الموجودة في مجلدات النظام. ابحث عن التطبيقات التي لا تعرفها أو تلك التي تحمل أذونات مشبوهة قد تشير إلى "تطبيق تجسس على الهاتف المحمول" حضور.

مراقبة اتصالات الشبكة

استخدم أدوات تحليل الشبكة لتحديد التطبيقات التي تقوم بإجراء اتصالات غير متوقعة بالخوادم، وخاصة أثناء أوقات خمول الجهاز، وهو ما قد يشير إلى مراقبة نقل البيانات.

إجراء عمليات فحص أمنية

شغّل تطبيقات أمان شاملة مصممة لاكتشاف برامج المراقبة. مع ذلك، "تطبيق تجسس"قد تتجنب الحلول عمليات الفحص الأساسية، إلا أنه من الممكن اكتشاف العديد من برامج التجسس التجارية باستخدام أدوات أمان عالية الجودة.

التحقق من حالة الجذر/كسر الحماية للجهاز

تأكد مما إذا كان جهازك قد تم عمل روت له (Android) أو تم كسر حمايته (iOS)، حيث أن هذه التعديلات مطلوبة غالبًا لإمكانيات المراقبة المتقدمة.

ماذا يجب أن أفعل إذا اشتبهت في وجود "برنامج تجسس" على جهازي؟

إذا كنت تعتقد أن هاتفك أو جهاز الكمبيوتر الخاص بك قد تعرض للاختراق بواسطةبرنامج التجسسمن المهم اتخاذ إجراءات فورية ودقيقة لتأمين معلوماتك. اتبع الخطوات الأساسية التالية:

- قطع الاتصال بالشبكات:قم بإيقاف تشغيل Wi-Fiوبيانات الهاتف المحمول لمنع نقل المزيد من البيانات.

- النسخ الاحتياطي للملفات الهامة:احفظ الصور والمستندات وجهات الاتصال على محرك أقراص خارجي أو تخزين سحابي آمن.

- تحديث البرنامج:قم بتثبيت أحدث تحديثات النظام والتطبيق لتصحيح الثغرات الأمنية التي قد يستغلها برامج التجسس.

- تشغيل فحص الأمان:استخدم تطبيقًا موثوقًا لمكافحة الفيروسات أو مكافحة برامج التجسس للكشف عن البرامج المشبوهة وإزالتها.

- تغيير كلمات المرور الخاصة بك:قم بذلك من جهاز مختلف ونظيف، وخاصةً للبريد الإلكتروني والحسابات المصرفية وحسابات التواصل الاجتماعي.

- اطلب المساعدة المهنية:إذا استمرت المشكلة، فاتصل بخبير في الأمن السيبراني أو أبلغ عنه إلى جهات إنفاذ القانون.

إن اتخاذ هذه الخطوات على الفور يقلل من فقدان البيانات ويساعدك على استعادة السيطرة على خصوصيتك.

الأسئلة الشائعة حول برامج التجسس

عند التفكير في تطبيق حلول المراقبة الرقمية، تُطرح أسئلة شائعة حول وظائفها وشرعيتها وتطبيقها. إليك إجابات واضحة لمساعدتك في تحديد نهجك الأمثل للمراقبة الرقمية.

1. هل يمكن اكتشاف برامج التجسس على الجهاز الذي تتم مراقبته؟

تعمل برامج المراقبة عالية الجودة في وضع التخفي دون ظهور أيقونات أو إشعارات أو تأثيرات كبيرة على الأداء. ومع ذلك، قد تترك الحلول منخفضة الجودة آثارًا، مثل استنزاف البطارية غير المعتاد، أو استخدام البيانات غير المتوقع، أو ظهور مكونات تطبيقات مرئية، مما قد يكشف عملية المراقبة.

2. هل أحتاج إلى الوصول المادي لتثبيت برنامج التجسس؟

بالنسبة لأجهزة Android، عادةً ما يتطلب تثبيت برنامج المراقبة وصولاً فعليًا لمرة واحدة. أما بالنسبة لأجهزة iPhone، فيمكن تنفيذ العديد من حلول المراقبة باستخدام بيانات اعتماد iCloud دون الحاجة إلى الوصول الفعلي للجهاز، شريطة أن يكون لديك معرف Apple وكلمة المرور.

3.من يجب أن أتصل به بشأن نشاط "برنامج التجسس" غير القانوني؟

أبلغ جهات إنفاذ القانون المحلية، أو مُورّد المنصة (مثل تطبيق المراسلة)، عن أي مراقبة غير قانونية مُشتبه بها، واستشر خبراء قانونيين أو خبراء أمن سيبرانيين. احفظ الأدلة بأمان.

4. ما الذي يمكن أن يلتقطه برنامج تجسّس قانوني عادةً؟

مع الحصول على التفويض المناسب، قد يسجل بيانات وصفية (طوابع زمنية، جهات اتصال)، والموقع، واستخدام التطبيقات، والوسائط الموجودة في النسخ الاحتياطي. تختلف الإمكانيات الدقيقة باختلاف المزود ونظام التشغيل والصلاحيات — وغالبًا ما يتطلب الوصول إلى محتوى الرسائل بيانات اعتماد أو الوصول الفعلي إلى الجهاز.

خاتمة

جودة"برنامج تجسس"يمكن أن توفر قدرات إشرافية قيمة للآباء وأصحاب العمل وغيرهم ممن لديهم احتياجات مراقبة مشروعة.

من خلال اختيار الحل المناسب وتنفيذه بطريقة مسؤولة، يمكنك الحصول على الرؤية اللازمة لحماية الأطفال، أو تأمين المعلومات الحساسة، أو معالجة المخاوف الأخرى الصالحة.