Códigos para saber se o celular está sendo hackeado — guia rápido e seguro

É assustador pensar que mensagens, fotos ou até chamadas podem estar sendo monitoradas. Felizmente, existem formas simples de verificar, como usar código para saber se o celular está sendo hackeado, além de ferramentas mais avançadas para confirmar.

Neste artigo, você vai conhecer o melhor método para descobrir se seu telefone foi invadido, além de 6 códigos que podem indicar redirecionamentos ou monitoramento.

O que significa ter o celular hackeado

Ter o celular hackeado significa que alguém conseguiu acesso não autorizado ao seu dispositivo, podendo controlar, monitorar ou roubar informações sem o seu consentimento.

Isso pode ocorrer por meio de aplicativos espiões, links maliciosos, redes Wi-Fi inseguras ou vulnerabilidades no sistema.

Quando um hacker invade, ele pode ler mensagens, ouvir chamadas, acessar fotos, registrar senhas e até movimentar contas bancárias.

Reconhecer os sinais de invasão é essencial para agir rapidamente e proteger seus dados pessoais, evitando danos maiores à sua privacidade e segurança digital.

6 códigos para saber se o celular está sendo hackeado

Nem todos os códigos revelam espionagem direta, mas eles ajudam a identificar redirecionamentos suspeitos. Aqui estão os principais:

1. #06# — Ver IMEI

Ao digitar #06# no discador, o celular exibe seu número de IMEI, que é único para cada aparelho. Ter esse código anotado é essencial para identificar o telefone em caso de roubo, perda ou clonagem de linha.

Embora não mostre diretamente se o celular está sendo hackeado, é um recurso básico de segurança que pode ajudar na denúncia ou bloqueio junto à operadora e à polícia. Guardar o IMEI em um local seguro pode agilizar medidas de proteção em situações de risco.

Limitações:

- Não detecta invasões ou aplicativos espiões.

- Apenas informa o código IMEI, sem indicar se há monitoramento ativo.

2. #61# — Chamadas não atendidas

O comando #61# permite visualizar para qual número suas chamadas são encaminhadas quando você não as atende. Isso é útil porque, em alguns casos, criminosos podem configurar redirecionamentos automáticos para capturar informações ou escutar ligações.

Se o número exibido não for o da sua caixa postal oficial ou outro serviço que você configurou, pode ser sinal de que há manipulação não autorizada. É um método simples e rápido para identificar desvios suspeitos antes que causem prejuízos maiores.

Limitações:

- Não identifica redirecionamentos de SMS ou dados móveis.

- Pode exibir números legítimos, exigindo que o usuário saiba distinguir.

3. #62# — Sem sinal ou desligado

O código #62# mostra para onde suas chamadas ou mensagens são encaminhadas quando o celular está desligado ou fora de área. Hackers podem usar essa configuração para interceptar comunicações enquanto você não está conectado à rede.

Ao verificar essa informação, você consegue identificar se existe um número estranho recebendo suas chamadas nesses momentos. Essa análise é especialmente relevante para quem suspeita de clonagem ou de espionagem remota via operadora.

Limitações:

- Não detecta monitoramento por aplicativos espiões.

- Exige atenção para diferenciar entre configurações legítimas e suspeitas.

4. #67# — Linha ocupada

Com o comando #67#, é possível saber para onde suas chamadas são encaminhadas quando você está em outra ligação ou recusa atender. Se o resultado mostrar um número desconhecido, pode indicar tentativa de espionagem ou redirecionamento não autorizado.

Esse método é muito usado por pessoas que querem confirmar se terceiros estão interceptando chamadas de forma disfarçada. É uma verificação simples, mas que deve ser feita periodicamente.

Limitações:

- Não informa se há interceptação de mensagens de texto.

- Pode exibir números legítimos da operadora, confundindo usuários menos experientes.

5. #004# — Encaminhamentos condicionais

O código #004# reúne, de uma só vez, todas as verificações de redirecionamento (ocupado, sem resposta e sem sinal). Isso economiza tempo e garante que você veja rapidamente se algum número desconhecido está configurado para receber suas chamadas.

É um atalho eficiente para identificar alterações suspeitas nas configurações da operadora. Essa função é especialmente útil para quem quer evitar fazer cada teste individualmente.

Limitações:

- Não exibe detalhes sobre interceptação de dados móveis ou SMS.

- Pode ser insuficiente se o invasor usar métodos fora do sistema de encaminhamento oficial.

6. #21# — Encaminhamento total

O comando #21# é um dos mais abrangentes, pois mostra se todas as suas chamadas, mensagens e, em alguns casos, dados estão sendo redirecionados integralmente para outro número.

Esse tipo de configuração pode indicar monitoramento por parte de terceiros, especialmente quando o desvio é completo. É altamente recomendado verificar esse código ao menor sinal de comportamento estranho no celular, pois ele pode revelar espionagem ativa via operadora.

Limitações:

- Não identifica espionagem via aplicativos ou malware.

- Pode exibir números de serviços legítimos, exigindo interpretação correta pelo usuário.

Por que as pessoas precisam de uma forma legal de “hackear” o celular de alguém

Em muitas situações, pode ser necessário monitorar legalmente o celular de outra pessoa para garantir segurança e proteção.

Pais podem precisar acompanhar as atividades digitais dos filhos para prevenir riscos online; empresas podem monitorar dispositivos corporativos para evitar vazamento de dados; e familiares podem querer proteger um ente querido vulnerável contra golpes e ameaças virtuais.

Usar métodos autorizados e seguros evita problemas jurídicos e garante que a privacidade seja respeitada, enquanto ainda se obtém as informações necessárias para manter todos em segurança.

O método mais confiável para hackear um celular

O SafeMyKid se destaca por oferecer recursos avançados, como rastreamento em tempo real, acesso a mensagens, registros de chamadas e monitoramento de aplicativos de mídia social.

Sua interface simples e suporte multiplataforma tornam o processo mais rápido e confiável, superando métodos manuais ou códigos que fornecem apenas informações limitadas.

Por que usar o SafeMyKid para hackear um celular?

Com tantas ferramentas disponíveis online, é fácil se perder em promessas chamativas. No entanto, o SafeMyKid se destaca por combinar recursos avançados de monitoramento com uma experiência segura e fácil de usar, tornando-o uma escolha confiável para acesso móvel discreto.

Principais recursos do SafeMyKid para hackear um celular:

- Rastreamento GPS em tempo real: Localize exatamente onde o celular alvo está em um mapa interativo, com atualizações de localização a cada poucos segundos. Ideal para acompanhar deslocamentos ou confirmar a posição do aparelho sem alertar o usuário.

- Modo furtive: Funciona de forma invisível em segundo plano, garantindo que o dono do celular não perceba que está sendo monitorado. Isso o torna altamente discreto e eficaz para monitoramento de longo prazo.

- Monitoramento de registro de chamadas: Fornece um histórico completo de chamadas recebidas, feitas e perdidas, com horários, duração e detalhes dos contatos, permitindo rastrear padrões de comunicação com precisão.

- Acesso a SMS e mensagens de chat: Lê mensagens enviadas e recebidas, incluindo as apagadas, tanto por SMS quanto em aplicativos de chat populares, ajudando a identificar conversas suspeitas que poderiam passar despercebidas.

- Monitoramento de redes sociais: Acompanha atividades no WhatsApp, Facebook, Instagram e outras plataformas, incluindo conversas privadas, mídias compartilhadas e histórico de chamadas, oferecendo visão total das interações online.

- Registro do histórico de navegação: Registra sites visitados, termos de busca e favoritos, permitindo ver hábitos de navegação e possíveis atividades ocultas.

- Acesso a fotos e vídeos: Garante acesso direto à galeria do celular, incluindo arquivos excluídos recentemente, para revisar todo o conteúdo multimídia armazenado ou compartilhado pelo usuário.

Como usar o SafeMyKid para hackear um celular

Depois de conhecer os recursos do SafeMyKid, o próximo passo é entender como colocá-lo em prática para monitorar um dispositivo de forma eficiente e segura. O processo é simples e pode ser realizado tanto em celulares Android quanto em iPhones, seguindo etapas específicas para cada sistema.

Como hackear um celular Android em tempo real

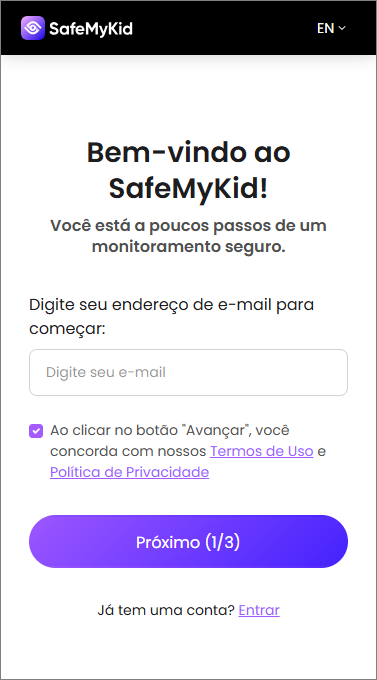

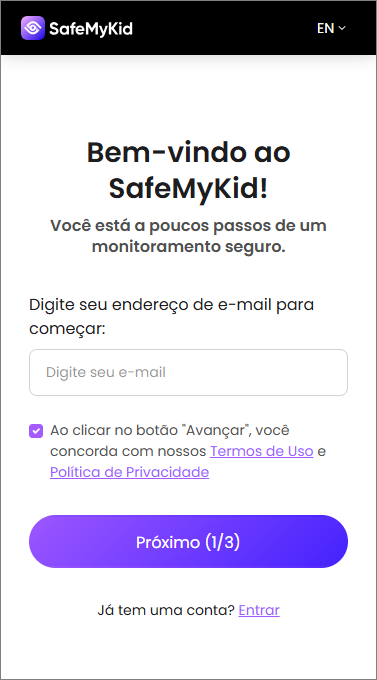

Passo 1. Crie sua conta no site oficial do SafeMyKid

Acesse a página oficial, insira suas informações e configure sua conta pessoal para começar.

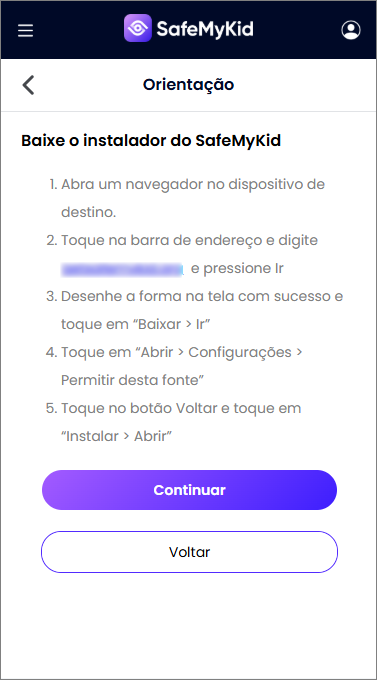

Passo 2. Instale o aplicativo SafeMyKid no celular alvo

Baixe e instale o app diretamente no dispositivo que deseja monitorar, garantindo as permissões necessárias para o funcionamento completo.

Passo 3. Hackeie um celular Android em tempo real

Após a instalação, acesse o painel de controle da sua conta SafeMyKid e comece a visualizar todas as atividades do telefone ao vivo.

Após a sincronização, o SafeMyKid coletará automaticamente as atividades do WhatsApp, como mensagens, status, arquivos e muito mais.

Como hackear um iPhone em tempo real

Passo 1. Crie sua conta no site oficial do SafeMyKid

Faça o cadastro no site, definindo suas credenciais de login.

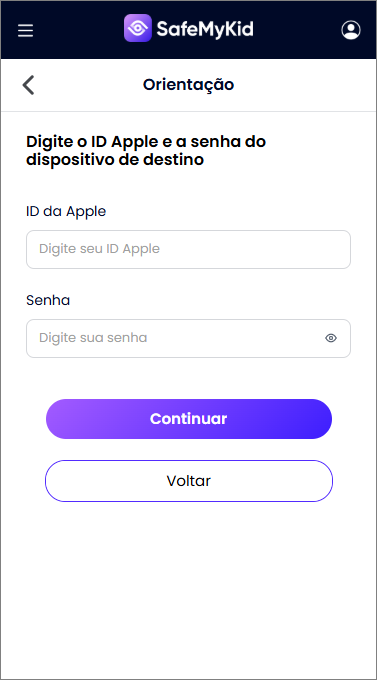

Passo 2. Insira as credenciais do iCloud do iPhone alvo

No painel de controle, informe o e-mail e a senha do iCloud do dispositivo a ser monitorado, sem a necessidade de acesso físico ao aparelho.

Passo 3. Hackeie um iPhone em tempo real

Com as credenciais validadas, o SafeMyKid sincronizará os dados e permitirá acompanhar as atividades do iPhone diretamente pelo seu painel.

Sinais que seu celular pode estar hackeado

Antes de discar qualquer código para verificar se o celular foi invadido, observe alguns indícios que podem revelar atividade suspeita:

- Bateria descarregando rapidamente sem uso intenso.

- Aumento repentino no consumo de dados móveis.

- Chamadas que caem sozinhas ou apresentam ruídos e ecos estranhos.

- Aplicativos desconhecidos instalados sem sua autorização.

Esses sinais podem indicar a presença de softwares espiões ou acessos não autorizados. Se notar qualquer um deles, vale a pena seguir para a verificação utilizando os códigos listados abaixo.

O que fazer se descobrir que o celular foi hackeado

Se um código indicar um número estranho vinculado ao seu aparelho ou se você identificar sinais claros de hackeamento, é fundamental agir rapidamente para proteger seus dados e evitar danos maiores. Siga estas ações recomendadas:

- Cancele todos os encaminhamentos de chamadas e mensagens nas configurações do celular.

- Troque imediatamente todas as suas senhas, incluindo e-mail e redes sociais.

- Ative a autenticação de dois fatores em todas as contas possíveis.

- Faça backup dos seus arquivos e, se necessário, restaure o celular para as configurações de fábrica.

- Utilize o SafeMyKid para monitorar novas tentativas de invasão e manter o controle do dispositivo.

Perguntas frequentes sobre código para saber se o celular está sendo hackeado

Antes de encerrarmos, vale responder algumas das dúvidas mais comuns sobre o uso de código para saber se o celular está sendo hackeado e como garantir uma verificação realmente eficaz.

1. O que é um código para saber se o celular está sendo hackeado?

São sequências numéricas, conhecidas como códigos USSD ou MMI, que podem ser digitadas no discador do celular para acessar informações da operadora. Esses códigos ajudam a verificar redirecionamentos de chamadas, mensagens e dados, que podem ser sinais de espionagem ou uso indevido do aparelho.

2. Qual código para saber se o celular está sendo hackeado no Android?

Os principais são *#61#, *#62#, *#67#, *#004# e *#21#. Eles revelam para onde chamadas e mensagens estão sendo encaminhadas em diferentes situações. Esses códigos funcionam na maioria dos dispositivos Android, mas seu resultado pode variar dependendo da operadora.

3. Existe um código para saber se o celular está sendo hackeado iPhone?

Sim, os mesmos códigos USSD usados no Android também funcionam no iPhone, como *#21# e *#004#. Eles informam se há encaminhamentos ativos, mas não detectam malware ou aplicativos espiões.

4. Esses códigos mostram todos os tipos de hackeamento?

Não. Eles identificam apenas desvios configurados via operadora. Se o celular estiver comprometido por spyware, aplicativos espiões ou vírus, os códigos não vão detectar. Nesses casos, é preciso usar soluções como SafeMyKid para uma varredura completa.

5. É seguro usar esses códigos no celular?

Sim, os códigos USSD são recursos oficiais das operadoras, portanto não causam danos ao celular nem violam a privacidade. No entanto, é importante digitar apenas códigos confiáveis e conhecidos para evitar riscos.

6. O que fazer se um código mostrar um número desconhecido?

Se você discar um código e encontrar um número desconhecido recebendo suas chamadas ou mensagens, desative o encaminhamento nas configurações do celular ou usando um código de cancelamento, como ##21#.

7. Com que frequência devo usar código para saber se o celular está sendo hackeado?

Não há uma regra fixa, mas é recomendável verificar sempre que notar comportamentos estranhos, como bateria drenando rapidamente, aumento no uso de dados ou chamadas que caem sem explicação. Uma checagem mensal também pode ajudar na prevenção.

Conclusão

Usar código para saber se o celular está sendo hackeado é um método rápido e simples para verificar possíveis redirecionamentos de chamadas, mensagens ou dados, ajudando a identificar sinais de invasão.

No entanto, se você deseja hackear um celular, considere usar uma solução completa como o SafeMyKid, que oferece uma análise detalhada e garante monitoramento total.