6 formas seguras de aprender cómo puedo hackear un celular sin riesgos legales

¿Alguna vez te has preguntado cómo puedo hackear un celular o si es posible hacerlo desde tu propio teléfono o PC? Aunque suene complicado, existen varios métodos que pueden hacerlo realidad.

En este artículo conocerás qué significa hackear un celular, las razones más comunes por las que alguien querría hacerlo y 6 métodos prácticos que te ayudarán a entender cómo funciona.

¿Por qué alguien querría hackear un celular?

Existen motivos variados, algunos legítimos y otros claramente maliciosos. Comprender esas razones ayuda a tomar decisiones de seguridad más informadas. Entre las motivaciones más comunes están:

- Control parental: Vigilar y proteger a menores frente a riesgos en línea.

- Recuperación de cuentas: Intentar recuperar acceso a un dispositivo o cuentas propias.

- Protección de datos: Investigar fugas o accesos no autorizados a información sensible.

- Curiosidad o voyeurismo: Indagar en la vida privada de otra persona.

- Intentos maliciosos: Robo de identidad, espionaje, fraude o extorsión.

A continuación te mostraremos los métodos más usados, tanto oficiales como de terceros, para entender cómo funcionan estas técnicas.

6 métodos de cómo puedo hackear un celular

Antes de explorar los siguientes métodos, es importante aclarar que esta información es únicamente con fines educativos. A continuación encontrarás siete alternativas legales y seguras que cubren lo que buscas sin recurrir a técnicas ilegales.

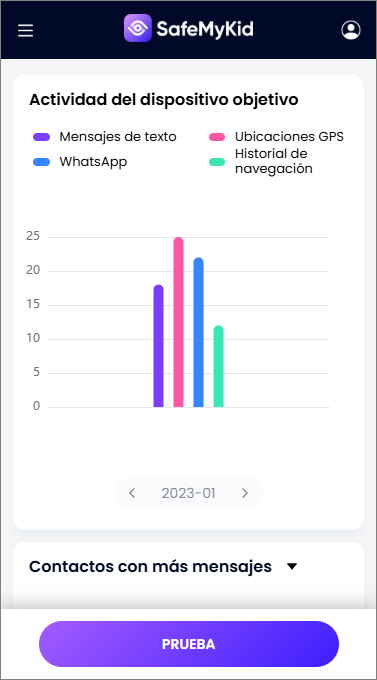

Método 1: Usar SafeMyKid (La forma más completa de hackear un celular)

Una de las formas más efectivas y seguras de hackear un celular de otra persona por motivos legítimos es utilizando SafeMyKid.

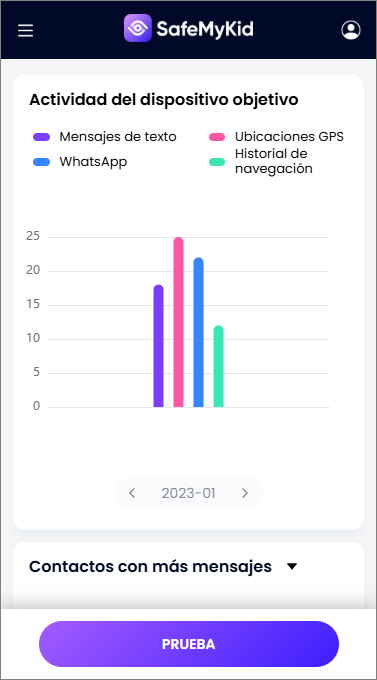

SafeMyKid permite acceder de forma remota a información clave del teléfono objetivo, como ubicación, llamadas, mensajes, redes sociales y más. Es ideal para quienes buscan cómo puedo hackear un celular desde otro celular o desde el PC sin complicaciones técnicas.

Principales características de SafeMyKid que permiten hackear un celular

Antes de conocer cómo funciona paso a paso, es importante entender qué herramientas ofrece SafeMyKid y por qué se considera una de las mejores opciones cuando alguien busca cómo puedo hackear un celular de manera remota y discreta.

- Hackear mensajesdel celular objetivo: Permite interceptar y leer conversaciones en tiempo real, incluyendo mensajes eliminados, contactos frecuentes y archivos compartidos.

- Hackear llamadas del celular con historial completo: Permite acceder a todos los registros de llamadas entrantes y salientes del dispositivo objetivo, incluyendo fecha, duración y número telefónico.

- Hackear la ubicación GPS del celular en tiempo real: rastrearla ubicación exacta del celular objetivo y ver rutas anteriores usando mapas detallados con historial de movimientos.

- Hackear redes sociales desde el celular objetivo: Accede a chats privados de Facebook, Instagram, Telegram y Snapchat directamente desde el panel sin necesidad de contraseñas.

- Hackear mensajes SMS del celular monitoreado: Permite leer mensajes de texto enviados y recibidos para descubrir códigos de verificación, actividades ocultas o conversaciones privadas.

- Hackear galería multimedia del celular objetivo: Muestra todas las fotos, capturas de pantalla y videos guardados en el celular, incluso aquellos eliminados recientemente o ocultos.

- Hackear historial de navegación del celular: Revela todos los sitios web visitados y búsquedas realizadas, incluso en modo incógnito, ideal para descubrir actividades secretas.

- Hackear aplicaciones instaladas del celular: Detecta qué apps están instaladas en el celular objetivo y permite monitorear su uso.

- Hackear teclados del celular con keylogger: Registra todo lo que la persona teclea en su celular, incluyendo contraseñas, búsquedas privadas y mensajes antes de enviarlos.

Cómo usar SafeMyKid para hackear un celular (3 pasos simples)

Antes de comenzar con el proceso, es importante aclarar que estos pasos están diseñados para uso legítimo. Si realmente quieres aprender cómo puedo hackear un celular sin complicaciones técnicas, SafeMyKid ofrece un proceso rápido tanto para Android como para iPhone.

Cómo hackear un iPhone en tiempo real

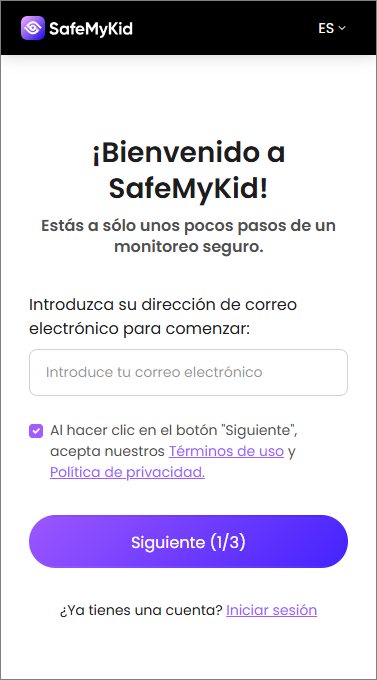

Paso 1. Regístrate en la página oficial de SafeMyKid

Crea una cuenta con tu correo electrónico y selecciona el plan de monitoreo compatible con iPhone.

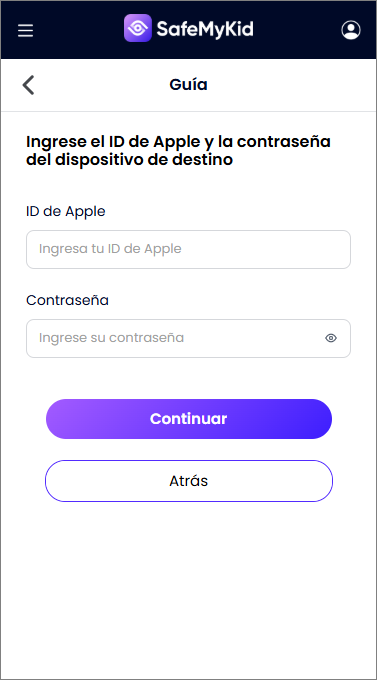

Paso 2. Ingresa las credenciales de iCloud del dispositivo objetivo

Introduce el correo y la contraseña de iCloud vinculados al iPhone que deseas hackear y activa la verificación de respaldo en iCloud.

Paso 3. Hackea un iPhone en tiempo real

Accede al panel de SafeMyKid y comienza a monitorear mensajes, ubicación y redes sociales sin instalar nada en el iPhone.

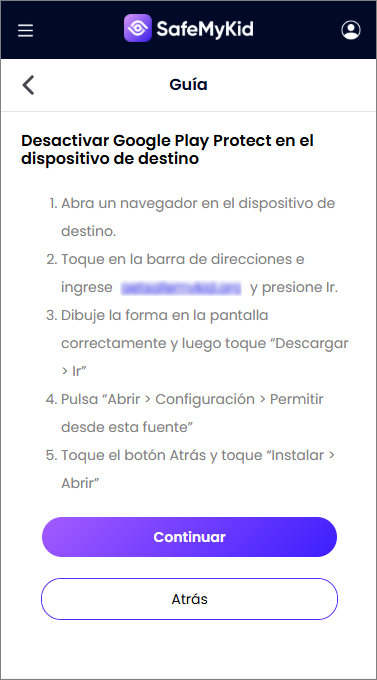

Cómo hackear un celular Android en tiempo real

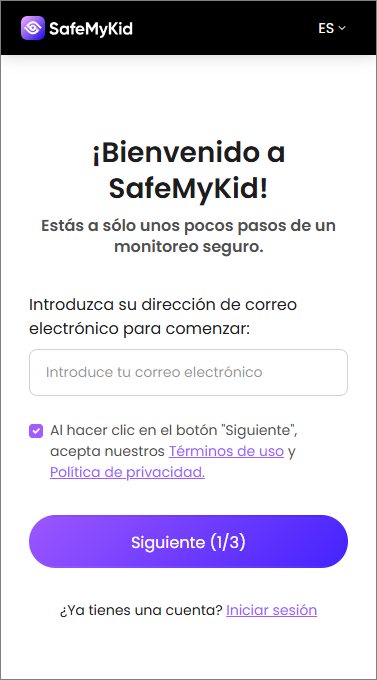

Paso 1. Crea una cuenta en el sitio web oficial de SafeMyKid

Visita la página oficial, regístrate con tu correo electrónico y elige un plan según tus necesidades de monitoreo.

Paso 2. Descarga e instala la app en el celular Android objetivo

Accede al enlace de descarga desde el panel de control, activa las opciones necesarias en el dispositivo objetivo e instala la app en modo oculto.

Paso 3. Hackea un celular Android en tiempo real

Ingresa a tu panel de control desde cualquier navegador y comienza a ver mensajes, llamadas y ubicación sin que la persona lo note.

Con estos pasos, puedes entender fácilmente cómo puedo hackear un celular Android o iPhone de forma legal y responsable.

Método 2: Explotación de contraseñas débiles

Este método se aprovecha de claves débiles como “123456”, “password” o fechas de nacimiento. También es común cuando las personas usan la misma contraseña en varias cuentas, lo que facilita que si una se filtra, todas las demás queden vulnerables.

Muchos lo usan para intentar cómo puedo hackear un Facebook desde mi celular o cómo puedo hackear un WhatsApp desde mi celular usando credenciales filtradas en internet o bases de datos robadas que circulan en foros clandestinos.

Limitaciones:

- La mayoría de plataformas activan bloqueo automático tras varios intentos fallidos.

- Es ineficaz si la cuenta tiene verificación en dos pasos (2FA).

- Es totalmente ilegal sin autorización y deja rastros fácilmente rastreables.

Método 3: Malware y apps espía disfrazadas

Además de spyware, existen otros tipos de malware como keyloggers, troyanos y RAT (Remote Access Tools) que permiten hackear un celular desde mi PC o desde otro dispositivo.

Se distribuyen mediante enlaces falsos, archivos APK sospechosos o aplicaciones disfrazadas como juegos gratuitos. Son capaces de robar contraseñas, grabar pantallas, escuchar micrófonos y acceder a galerías sin aviso.

Limitaciones:

- Muchas apps espía contienen virus peligrosos.

- Pueden robar dinero o información bancaria del dispositivo.

- Difícil de controlar si la app viene alterada por hackers.

Método 4: Interceptar Wi-Fi o redes públicas

Cuando una persona se conecta a una red Wi-Fi pública sin seguridad, su información puede ser interceptada.

A través de técnicas como "Man in the Middle" (MITM), un atacante puede capturar mensajes, contraseñas e incluso sesiones de WhatsApp Web abiertas. Es una técnica muy usada en cibercafés, aeropuertos y plazas públicas.

Limitaciones:

- Funciona solo si la víctima usa redes inseguras.

- Las apps modernas usan cifrado, dificultando la interceptación.

- Es ilegal y riesgoso rastrear una conexión ajena sin permiso.

Método 5: Acceso físico al dispositivo

Aunque suene simple, tener el celular en tus manos sigue siendo uno de los métodos más efectivos.

Con esto se puede instalar apps espía, activar WhatsApp Web, revisar archivos o clonar tarjetas SIM. Es usado en control parental o en casos legales para recuperar información.

Limitaciones:

- No es discreto si la víctima protege su dispositivo.

- Requiere desbloquear la pantalla con PIN o huella.

- Tiene alto riesgo de ser descubierto.

Método 6: Suplantación de SIM (SIM Swapping)

Este método permite clonar el número de celular de alguien engañando al operador telefónico. Cuando alguien busca cómo puedo hackear un número de celular Telcel o cómo puedo hackear un número de celular gratis, esta es la técnica que suelen referir.

Al controlar la SIM, el atacante recibe códigos SMS y puede entrar a WhatsApp, Facebook y Gmail.

Limitaciones:

- Difícil de ejecutar sin documentos falsos.

- Operadoras bloquean líneas sospechosas rápidamente.

- Riesgo alto: está considerado fraude de

¿Es legal intentar saber “cómo puedo hackear un celular”?

No. En la mayoría de los países, acceder a un dispositivo ajeno sin consentimiento es delito y puede acarrear multas o prisión.

Solo existen excepciones claras: pruebas de seguridad autorizadas (pentesting con permiso explícito), control parental sobre menores bajo tu tutela y órdenes judiciales para investigaciones oficiales. Fuera de esos casos, intentar hackear es ilegal y éticamente reprobable.

Consejos útiles si estás pensando en hackear un celular

Antes de seguir, ten en cuenta que intentar acceder a un dispositivo sin permiso es ilegal; aquí verás recomendaciones para protegerte, evitar estafas y optar por alternativas legales y seguras.

- Evita apps o APKs que prometen “hackear gratis”.

- No compartas contraseñas ni códigos SMS.

- Activa la verificación en dos pasos.

- Usa solo herramientas de control parental verificadas.

Si buscas seguridad o recuperar una cuenta, opta siempre por métodos legales y asistencia profesional.

Cómo defenderte contra el hackeo de celulares

Para reducir al máximo el riesgo de ser víctima de hackeos y proteger tu información personal, aplica estas medidas prácticas y de sentido común que frenan la mayoría de los intentos de intrusión.

- Usa contraseñas fuertes y únicas.

- Activa la autenticación en dos pasos (2FA) en todas tus cuentas.

- No abras enlaces ni archivos desconocidos.

- Revisa y limita permisos de aplicaciones.

- Evita redes Wi-Fi públicas o usa una VPN.

- Instala un antivirus confiable y manténlo actualizado.

- Mantén siempre actualizado el sistema operativo y las apps.

Adoptar estas prácticas reduce drásticamente la probabilidad de un hackeo; ante cualquier sospecha, cambia las contraseñas y busca ayuda profesional o soporte oficial.

Preguntas frecuentes sobre cómo puedo hackear un celular

Antes de finalizar, es importante resolver algunas de las dudas más comunes que surgen entre los usuarios que buscan cómo puedo hackear un celular. Estas preguntas frecuentes te ayudarán a comprender mejor los riesgos, las limitaciones legales y las alternativas seguras disponibles.

1. ¿Puedo hackear un celular usando Bluetooth si estoy cerca?

No. Aunque hace años existieron ataques como BlueSnarfing, los teléfonos modernos tienen protocolos reforzados que bloquean conexiones no autorizadas. Cualquier intento de hackeo vía Bluetooth es altamente improbable sin vulnerabilidades muy específicas.

2. ¿Existen páginas que realmente enseñan cómo puedo hackear un celular paso a paso?

La mayoría de esas páginas son estafas diseñadas para obtener tus datos, instalar malware o engañarte con “generadores” falsos. No existe un método legítimo que enseñe a hackear dispositivos ajenos.

3. ¿Es posible hackear un celular antiguo más fácilmente que uno moderno?

Sí. Los celulares antiguos tienen menos parches de seguridad, versiones viejas de Android/iOS y vulnerabilidades conocidas. Pero acceder sin autorización sigue siendo un delito.

4. ¿Puedo hackear un celular usando solo correo electrónico?

No directamente. Sin embargo, un atacante podría intentar phishing para robar contraseñas. La forma de evitarlo es no abrir enlaces sospechosos y activar alertas de seguridad.

5. ¿Es posible hackear un celular mediante el código IMEI?

El IMEI no permite acceso al contenido. Solo puede ser usado por operadoras para bloquear o localizar un dispositivo en su red. No sirve para espionaje o hackeo.

6. ¿Puedo hackear un celular si conozco su patrón o PIN pero no tengo el dispositivo?

Conocer el PIN no sirve si no tienes acceso físico, ya que no existe forma remota de introducirlo o desbloquear el teléfono.

7. ¿Los virus o troyanos permiten hackear un celular completamente?

Sí, pero solo si la víctima los instala voluntariamente por engaño. Incluso así, los sistemas modernos detectan y bloquean la mayoría de troyanos conocidos.

Conclusión

Ahora ya sabes cómo puedo hackear un celular y, más importante aún, cómo protegerte.

Usa esta información con responsabilidad y, si tu objetivo es la seguridad familiar, SafeMyKid es la herramienta ideal. Mantente alerta, evita métodos inseguros y apuesta por soluciones legítimas.