Aplicaciones para Hackear: 6 Potentes Soluciones para el Hackeo Legítimo de Teléfonos

La búsqueda de "aplicaciones de hackeo" a menudo proviene de padres que buscan proteger a sus hijos en línea, profesionales de seguridad que prueban vulnerabilidades de sistemas, o empresas que aseguran el uso adecuado de dispositivos de la compañía.

Con el enfoque y las herramientas adecuadas, estas "aplicaciones para hackear teléfonos" pueden proporcionar información valiosa sobre actividades de dispositivos, patrones de comunicación y posibles preocupaciones sin comprometer estándares.

Razones Legítimas para Usar Aplicaciones para Hackear

Aunque buscar "aplicaciones para hackear teléfonos móviles" podría levantar sospechas, existen varios escenarios legítimos donde las herramientas de hackeo autorizadas sirven propósitos importantes de protección o gestión:

- Supervisión Parental – Padres que hackean actividades digitales de hijos menores para su seguridad y protección contra depredadores en línea

- Gestión de Dispositivos Empresariales – Empresas que rastrean dispositivos propiedad de la compañía utilizados por empleados para cumplimiento y seguridad de datos

- Pruebas de Seguridad – Profesionales de ciberseguridad que realizan pruebas de penetración autorizadas en sistemas

- Hackeo Educativo – Escuelas que supervisan el uso de dispositivos en equipos proporcionados por la institución con el consentimiento adecuado

- Auto-Recuperación – Individuos que recuperan sus propios datos después de perder acceso a cuentas o dispositivos

- Investigación Técnica – Desarrolladores e investigadores que estudian vulnerabilidades de aplicaciones para mejorarlas

Estos contextos legítimos crean casos de uso apropiados para aplicaciones de hackeo cuando se implementan de manera responsable, legal y con la autorización adecuada.

SafeMyKid - La Solución Más Fiable Entre las Aplicaciones de Hackeo de Teléfonos

Al evaluar "aplicaciones para hackear teléfonos móviles", SafeMyKid destaca como la principal solución de hackeo con características completas diseñadas para padres, empleadores e individuos con necesidades legítimas de supervisión.

Ofrece acceso completo al dispositivo, capturando mensajes en todas las plataformas, registros de llamadas, historial de ubicación y patrones de uso de aplicaciones.

El sistema funciona en modo sigiloso sin activar notificaciones mientras mantiene estándares éticos para hackeo autorizado.

Características Clave de SafeMyKid Entre las Aplicaciones para Hackear de Teléfonos

Al determinar qué hace que SafeMyKid sea óptima para aquellos que buscan "aplicaciones de hackeo" efectivas, varias capacidades destacadas la diferencian:

- Hackear Mensajes Multiplataforma– Visualiza todas las comunicaciones en WhatsApp, Facebook, Instagram, Snapchat y otras plataformas.

- Rastrear Llamadas Completamente– Accede a registros de llamadas detallados con información sobre duración, frecuencia y contactos.

- Monitorear Historial de Ubicaciones– Supervisa datos de ubicación en tiempo real e históricos con funciones de geocercas.

- Acceder a Archivos Multimedia– Revisa fotos, videos y otros contenidos almacenados en el dispositivo monitoreado.

- Activar Operación en Modo Furtivo– Opera de forma discreta sin iconos visibles ni notificaciones que puedan alertar al usuario del dispositivo.

- Aplicar Implementación Ética– Utiliza la herramienta con fines legítimos de monitoreo y con los mecanismos de consentimiento apropiados.

Cómo Configurar SafeMyKid como una Aplicación de Hackeo de Teléfonos

Configurar SafeMyKid para hackeo integral de dispositivos implica un proceso sencillo:

Paso 1. Crea Tu Cuenta de SafeMyKid

Visita el sitio web de SafeMyKid y regístrate para obtener una cuenta de hackeo con características apropiadas para tus necesidades de supervisión.

Paso 2. Configura la Aplicación SafeMyKid

Para Android: Completa una breve instalación durante un momento de acceso al dispositivo objetivo. La aplicación se configura automáticamente para un hackeo óptimo.

Para iOS: Utiliza credenciales de iCloud para habilitar el hackeo sin requerir acceso físico prolongado al dispositivo.

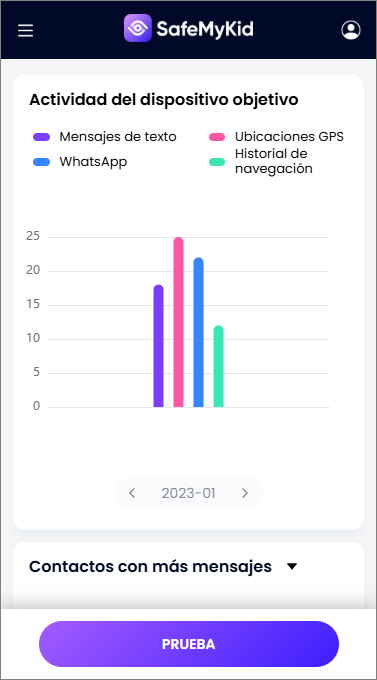

Paso 3. Comienza a Hackear Actividades del Dispositivo

Accede a tu panel seguro desde cualquier dispositivo para ver todas las actividades de hackeo capturadas desde el dispositivo objetivo—todo dentro de un contexto legítimo de supervisión.

Una vez configurado, SafeMyKid proporciona acceso continuo a las actividades del dispositivo, ofreciendo una solución responsable entre las "aplicaciones para hackear teléfonos" para aquellos con requisitos legítimos de hackeo.

5 Aplicaciones Comunes para Hackear de Teléfonos

Al investigar aplicaciones para hackear, varias aplicaciones específicas se han establecido como líderes en el espacio de hackeo. Cada una ofrece capacidades únicas para propósitos legítimos de supervisión.

1. mSpy

mSpy es una de las "aplicaciones de hackeo" más ampliamente reconocidas en la industria del hackeo, ofreciendo capacidades integrales de supervisión para padres y empresas con necesidades legítimas de hackeo.

mSpy proporciona extensas características de hackeo tanto para dispositivos Android como iOS.

La aplicación opera en modo sigiloso mientras captura información detallada sobre actividades del dispositivo, incluyendo comunicaciones, ubicación y uso de aplicaciones.

Características Clave:

- Hackeo completo de redes sociales y aplicaciones de mensajería

- Seguimiento de ubicación GPS con alertas de geocercas

- Funcionalidad de keylogger para seguimiento integral de entradas

- Hackeo de llamadas y SMS con registros detallados

- Bloqueo de aplicaciones y filtrado de sitios web

Limitaciones:

- Requiere rooteo/jailbreak para características avanzadas en algunos dispositivos

- Las características premium vienen con costos significativos de suscripción

- Algunas características funcionan de manera diferente entre Android e iOS

2. FlexiSPY

FlexiSPY se posiciona como una de las "aplicaciones para hackear teléfonos móviles" más potentes disponibles, ofreciendo algunas de las capacidades de hackeo más avanzadas en la industria.

FlexiSPY está diseñado para usuarios que requieren las capacidades de hackeo más completas disponibles.

Ofrece características avanzadas raramente encontradas en otras soluciones de hackeo, incluyendo interceptación de llamadas y grabación ambiental.

Características Clave:

- Interceptación de llamadas en vivo para escucha en tiempo real

- Grabación ambiental para capturar el entorno

- Descifrador de contraseñas para acceder a aplicaciones bloqueadas

- Capacidades de activación remota de cámara

Limitaciones:

- El nivel de precios más alto en la industria del hackeo

- Requiere rooteo/jailbreak para funcionalidad completa

- Proceso de configuración complejo comparado con otras soluciones

3. Spyzie

Spyzie ofrece un balance de potentes características de hackeo y operación amigable para el usuario, haciéndola una opción popular entre las "aplicaciones para hackear teléfonos" para padres y empleadores.

Spyzie proporciona capacidades integrales de hackeo con énfasis en accesibilidad para usuarios no técnicos.

La aplicación ofrece un panel de control basado en web intuitivo que hace sencillo navegar por los datos capturados. Con actualizaciones regulares y soporte al cliente receptivo, Spyzie mantiene confiabilidad mientras proporciona extensas capacidades de supervisión.

Características Clave:

- Hackeo de redes sociales multiplataforma

- Registro completo de llamadas y mensajes

- Seguimiento GPS en tiempo real con historial de ubicación

- Hackeo y filtrado de aplicaciones y sitios web

- Acceso a calendario y contactos para supervisión completa

Limitaciones:

- Funcionalidad limitada sin suscripción premium

- Algunas características avanzadas requieren modificación del dispositivo

- Retrasos ocasionales de sincronización con el panel en la nube

4. Cocospy

Cocospy se ha establecido como una solución confiable de "aplicaciones para hackear teléfonos móviles" con fortalezas particulares en capacidades de hackeo remoto que requieren mínima interacción con el dispositivo después de la configuración inicial.

Cocospy enfatiza la operación sigilosa y facilidad de uso, haciéndola popular para padres y empleadores que requieren hackeo discreto.

Características Clave:

- Solución sin jailbreak para hackeo de iOS

- Operación en modo sigiloso con impacto mínimo en el dispositivo

- Geocercas con zonas de alerta personalizables

- Hackeo completo de redes sociales a través de plataformas

- Seguimiento de historial del navegador y marcadores

Limitaciones:

- Algunas características de iOS requieren credenciales de iCloud

- Personalización limitada comparada con plataformas avanzadas

- La disponibilidad de características varía significativamente entre tipos de dispositivos

5. Spyic

Spyic ha ganado popularidad como una solución basada en web de "aplicaciones de hackeo" que enfatiza la compatibilidad entre diferentes tipos de dispositivos y versiones de sistemas operativos.

Spyic proporciona capacidades de hackeo a través de un enfoque innovador basado en web que minimiza la huella en el dispositivo mientras mantiene supervisión integral.

Características Clave:

- Panel basado en web accesible desde cualquier dispositivo

- No requiere rooteo para la mayoría de las características de hackeo de Android

- Seguimiento de redes sociales y aplicaciones de mensajería a través de plataformas

- Notificación y seguimiento de cambio de tarjeta SIM

Limitaciones:

- Características avanzadas limitadas comparadas con soluciones premium

- Algunas características de iOS requieren verificación de iCloud

- La actualización de datos puede retrasarse comparada con soluciones en tiempo real

Consideraciones al Elegir Aplicaciones para Hackear de Teléfonos

Al seleccionar "aplicaciones de hackeo" para propósitos legítimos, varias consideraciones importantes deberían guiar tu decisión:

Cumplimiento Legal

Siempre asegúrate de que tus actividades de hackeo cumplan con las leyes relevantes en tu jurisdicción. En la mayoría de las ubicaciones:

- Los padres pueden monitorear legalmente los dispositivos de hijos menores

- Las empresas pueden monitorear equipos propiedad de la compañía con la divulgación adecuada

- Usar herramientas de hackeo para acoso o acecho es ilegal en todas partes

Uso Ético

El uso responsable de aplicaciones de hackeo requiere:

- Propósito claro y justificación para el hackeo

- Supervisión proporcional relativa a preocupaciones legítimas

- Manejo apropiado y protección de la información accedida

Confiabilidad Técnica

La efectividad de las soluciones de hackeo depende de:

- Compatibilidad con sistemas operativos y versiones del dispositivo objetivo

- Estabilidad y uso de recursos que no comprometa el rendimiento del dispositivo

- Actualizaciones regulares para mantener funcionalidad a medida que los sistemas cambian

Preguntas Frecuentes sobre Aplicaciones para Hackear

Aquí hay respuestas a preguntas comunes sobre aplicaciones de hackeo:

1. ¿Es legal usar aplicaciones para hackear teléfonos móviles?

La legalidad depende del contexto específico de uso. Las "aplicaciones para hackear teléfonos móviles" son legales cuando son usadas por padres que hackean a hijos menores o individuos que hackean sus propios dispositivos.

2. ¿Pueden estas aplicaciones ser detectadas en el teléfono objetivo?

Las soluciones profesionales de hackeo como SafeMyKid operan discretamente, pero algunas aplicaciones pueden dejar rastros visibles.

La detectabilidad varía significativamente entre diferentes herramientas de hackeo y depende de la conciencia técnica del usuario del dispositivo.

3. ¿Pueden las aplicaciones de hackeo acceder a comunicaciones cifradas?

Las soluciones avanzadas de hackeo pueden acceder a comunicaciones cifradas capturando datos a nivel del dispositivo antes del cifrado o después del descifrado. Sin embargo, las capacidades varían entre aplicaciones y tipos de dispositivos.

4. ¿Son efectivas las aplicaciones gratuitas de hackeo?

Las versiones gratuitas de aplicaciones de hackeo típicamente ofrecen funcionalidad muy limitada. Para hackeo integral y confiable, soluciones premium como SafeMyKid proporcionan significativamente más capacidades y confiabilidad que las alternativas gratuitas.

Conclusión

Entender el panorama de aplicaciones para hackear implica navegar consideraciones técnicas, éticas y legales para encontrar soluciones que satisfagan necesidades legítimas de supervisión mientras respetan límites apropiados.

Para aquellos con requisitos válidos de hackeo, soluciones como SafeMyKid ofrecen el balance óptimo de funcionalidad, confiabilidad e implementación ética dentro de marcos legales apropiados.